Rona Amadeo

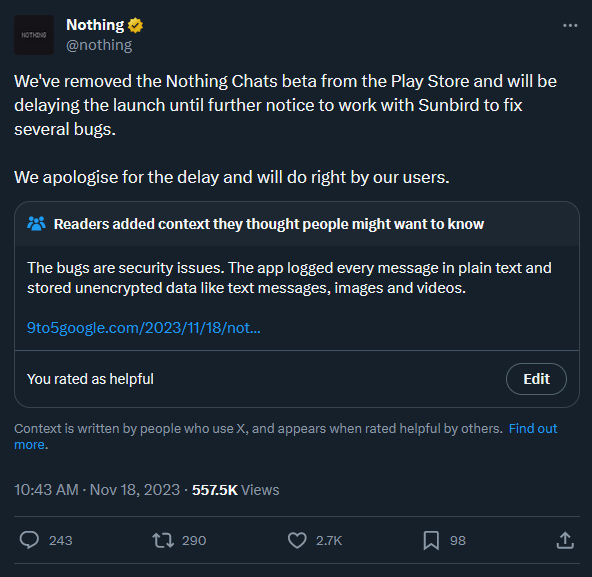

Okazuje się, że firmy, które utrudniają zadawanie pytań dotyczących bezpieczeństwa w mediach, w rzeczywistości nie są aż tak dobre w zakresie bezpieczeństwa. W zeszły wtorek Nothing Chats – aplikacja do czatowania od producenta Androida Nothing i start-up aplikacji Sunbird – twierdziła, że jest w stanie zhakować protokół iMessage firmy Apple i dać użytkownikom Androida niebieskie bąbelki. Natychmiast oznaczyliśmy Sunbird jako firmę, która przez około rok składała puste obietnice i wydawała się zaniedbać, jeśli chodzi o bezpieczeństwo. Aplikacja i tak została uruchomiona w piątek i natychmiast została rozdarta przez Internet ze względu na liczne problemy związane z bezpieczeństwem. Nie minęły 24 godziny, a w sobotę rano Nothing ściągnęło aplikację ze Sklepu Play. Sunbird, którego Nothing Chat to tylko przeprojektowanie, również został „wstrzymany”.

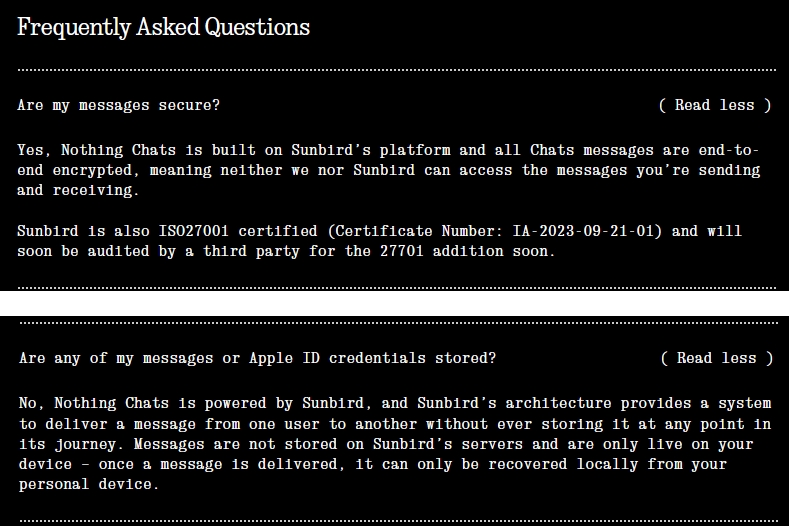

Początkowa propozycja sprzedaży tej aplikacji – mówiąca, że loguje Cię do iMessage na Androidzie, jeśli podasz swoją nazwę użytkownika i hasło Apple – była poważnym sygnałem ostrzegawczym dotyczącym bezpieczeństwa, co oznaczało, że Sunbird będzie potrzebował bardzo bezpiecznej infrastruktury, aby uniknąć katastrofy. Zamiast tego aplikacja okazała się nie tak bezpieczna, jak mogłaby być. Oto instrukcja „nic”:

Brak Czat został zamknięty.

Jak poważne są problemy z bezpieczeństwem? oboje 9to5Google I Tekst.com (Którego jest właścicielem automatyczny, firma stojąca za WordPressem) ujawniła bardzo złe praktyki bezpieczeństwa. Aplikacja nie tylko nie była w pełni zaszyfrowana, jak wielokrotnie twierdziły Nothing i Sunbird, ale Sunbird faktycznie rejestrował wiadomości i zapisywał je w postaci zwykłego tekstu w obu programach do zgłaszania błędów wartownik I W sklepie Firebase. Tokeny uwierzytelniające są wysyłane za pośrednictwem niezaszyfrowanego protokołu HTTP, dzięki czemu token ten może zostać przechwycony i wykorzystany do odczytania wiadomości.

Dochodzenie przeprowadzone przez Text.com ujawniło szereg luk w zabezpieczeniach. Na blogu napisano: „Kiedy użytkownik otrzyma wiadomość lub załącznik, nie jest ona szyfrowana po stronie serwera, dopóki klient nie wyśle żądania potwierdzenia jej i usunięcia z bazy danych. Oznacza to, że osoba atakująca subskrybująca Firebase Realtime DB będzie zawsze będziesz mieć dostęp do wiadomości przed lub w chwili przeczytania przez użytkownika. Text.com był w stanie przechwycić kod uwierzytelniający przesłany niezaszyfrowanym protokołem HTTP i subskrybować zmiany zachodzące w bazie danych. Oznacza to bieżące aktualizacje „wiadomości przychodzących i wychodzących, zmian kont itp.” nie tylko od nich samych, ale także od innych użytkowników.

Text.com opublikowało Dowód koncepcji Aplikacja, która może pobrać rzekomo całkowicie zaszyfrowane wiadomości z serwerów Sunbird. Batuhan Ikuz, inżynier produktu w Text.com, również udostępnił narzędzie, które usunie część danych z serwerów Sunbird. Içöz zaleca, aby wszyscy użytkownicy Sunbird/Nothing Chat zmienili teraz swoje identyfikatory Apple ID, anulowali sesję Sunbird i „założyli, że Twoje dane zostały już naruszone”.

9to5Google Dylana Russella Zajrzałem do aplikacji i odkryłem, że oprócz wszystkich publicznych danych tekstowych „wszystkie dokumenty (zdjęcia, filmy, pliki audio, pliki PDF, vCard…) przesłane za pośrednictwem aplikacji Nothing Chat i Sunbird są publiczne”. Russell odkrył, że Sunbird przechowuje obecnie 630 000 plików multimedialnych i wygląda na to, że ma dostęp do niektórych z nich. Aplikacja Sunbird sugerowała użytkownikom przesyłanie vCard – wirtualnych wizytówek wypełnionych informacjami kontaktowymi – a Russell twierdzi, że można było uzyskać dostęp do danych osobowych ponad 2300 użytkowników. Russell nazywa całe to fiasko „prawdopodobnie największym koszmarem dotyczącym prywatności, jaki widział producent telefonów od lat”.

Nic nie gwarantuje bezpieczeństwa, co nie zostało niesamowicie zniszczone.

Pomimo tego, że był przyczyną tej ogromnej katastrofy, Sunbird był dziwnie spokojny podczas całego tego bałaganu. Strona aplikacji X (dawniej Twitter) nadal nie mówi nic o wyłączeniu Nothing Chats lub Sunbird. To prawdopodobnie najlepsze rozwiązanie, ponieważ wydaje się, że niektóre z wczesnych reakcji firmy Sunbird na zgłoszone w piątek zastrzeżenia dotyczące bezpieczeństwa nie pochodziły od kompetentnego programisty. Na początku firma Broń jego użycia Nieszyfrowany protokół HTTP w przypadku niektórych transakcji internetowych, Bajaria z Text.com powiedział: „Protokół HTTP jest używany tylko w ramach początkowego, jednorazowego żądania z aplikacji w celu poinformowania zaplecza o częstotliwości kolejnego połączenia iMessage, które będzie realizowane osobnym kanałem komunikacyjnym. Sunbird od początku stawiał na bezpieczeństwo.„Dochodzenie przeprowadzone przez Text.com wyjaśniło, że był to„ serwer Express z równoważeniem obciążenia, który nie zaimplementował protokołu SSL, więc osoba atakująca mogła z łatwością przechwycić żądania”. Takie użycie protokołu HTTP umożliwiło firmie Text.com przechwytywanie tokenów uwierzytelniających.

Współczesne najlepsze praktyki w zakresie bezpieczeństwa mówią, że używanie niezaszyfrowanego protokołu HTTP w jakichkolwiek transakcjach online nigdy nie jest akceptowalne, a wiele platform domyślnie całkowicie blokuje transmisje HTTP w postaci zwykłego tekstu. Chrome wyświetla ostrzeżenie na całej stronie podczas próby uzyskania dostępu do strony HTTP i prosi użytkownika o kliknięcie komunikatu ostrzegawczego. Android Wyłącz czysty tekst domyślnie ruchu i potrzebuje programisty, aby uruchomić specjalną flagę, aby żądanie mogło przejść. Projekty takie jak Let’s Encrypt nie tylko sprawiły, że korzystanie z protokołu HTTPS stało się łatwe i bezpłatne, ale faktycznie tak jest Łatwiej Szyfrować wszystko, ponieważ nie musisz radzić sobie ze wszystkimi barierami bezpieczeństwa. Oto podstawy korzystania z Internetu w 2023 r. i widok sprzeciwu programisty przeciwko nim jest szokujący, zwłaszcza gdy ten programista również chce mieć zaufanie do Twojego konta Apple. Byłoby inaczej, gdyby to był ogromny błąd, ale Sunbird uważał, że jest w porządku!

Nie zawsze wydawało się, że producent Androida będzie bardziej szumny niż merytoryczny, ale teraz możemy dodać do tej listy słowo „niechlujny”. Firma połączyła siły z Sunbirdem, przeprojektowała aplikację i stworzyła portfolio Strona promocyjna I Film z YouTube’aI koordynował oświadczenie medialne z Znani YouTuberzyWszystko to bez najmniejszego zachowania należytej staranności w zakresie aplikacji Sunbird i zabezpieczeń. To niewiarygodne, że te dwie firmy mogły zajść tak daleko, ponieważ uruchomienie Nothing Chats wymagało awarii zabezpieczeń systemowych w całych dwóch firmach.

Nic nie gwarantuje, że aplikacja powróci, gdy Sunbird „naprawi kilka błędów”. Jeśli cała aplikacja została zbudowana bez pozornie żadnych trosk o bezpieczeństwo, nie wiem, jak można to naprawić w tydzień lub dwa. Jeśli aplikacja Nothing Chats powróci do Sklepu Play, czy ktoś nadal będzie jej ufał na tyle, aby wprowadzić swoje dane uwierzytelniające?

. „Telewizyjny pionier. Fan alkoholu. Namiętny komunikator. Oddany badacz kawy. Boczek ninja”.

More Stories

Microsoft poprawia wydajność procesora Ryzen dzięki najnowszej aktualizacji systemu Windows 11

Apple wprowadza usuwanie obiektów AI na zdjęciach wraz z najnowszą aktualizacją iOS

Z pewnością wygląda na to, że PS5 Pro zostanie zaprezentowane w ciągu najbliższych kilku tygodni